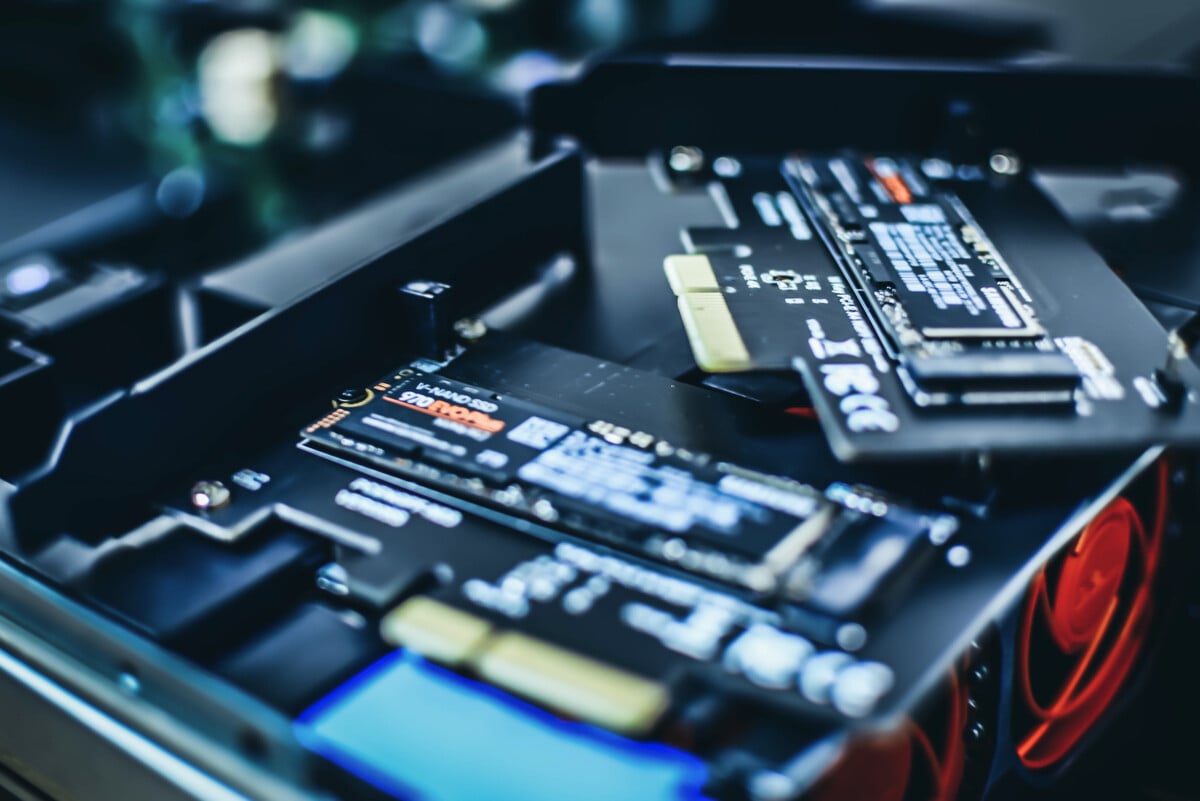

Sécurité IT : la confiance dans le réseau d’anonymisation TOR est ébranlée

C'est une avant-première du labo français de cryptologie et de virologie de l’ESIEA : il est possible de prendre le contrôle du réseau TOR pourtant censé garantir des communications chiffrées et...

View ArticleAmazon Web Services simplifie la gestion des clés de chiffrement dans le cloud

Délivrée en tant que ressource au sein de l'offre Virtual Private Cloud d'Amazon Web Services, l'appliance de gestion cryptographique CloudHSM se destine aux entreprises soumises à des obligations...

View ArticleCyberdéfense : les Etats-Unis consolident leur arsenal

L'armée américaine s'est donné pour objectif de former, d'ici 2017, plus de 4000 soldats spécialisés dans la cyberguerre.

View ArticleFaille dans le chiffrement : pourquoi cette panique autour de Freak

Héritage d'une ancienne politique USA relative au chiffrement, Freak compromet les protocoles de sécurité utilisés par le navigateur Safari sur les terminaux d'Apple et celui livré par défaut sur les...

View Article

More Pages to Explore .....